我们安全吗?

· 阅读需 2 分钟

我们是不是足够安全?

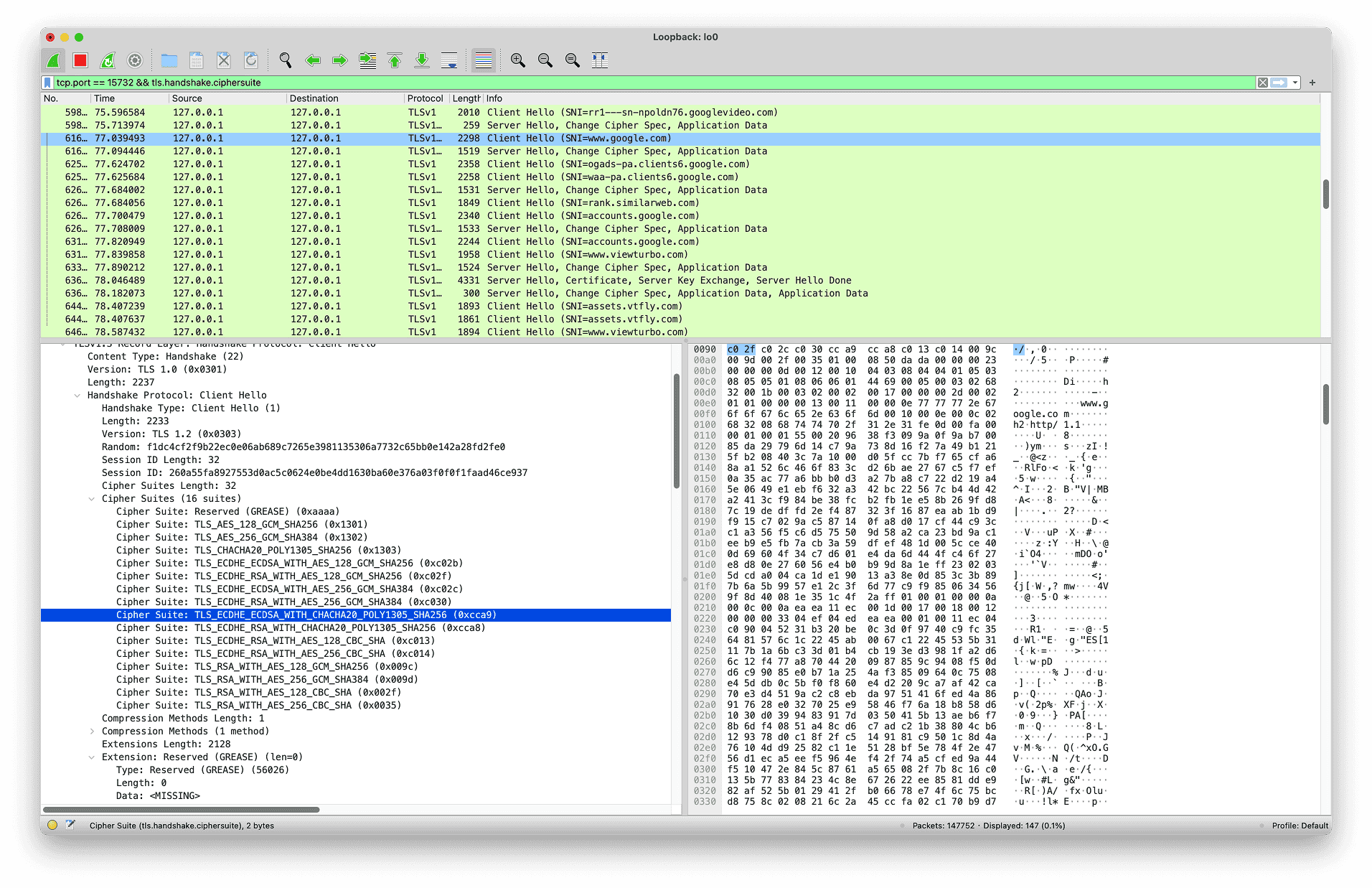

我们使用 ChaCha20 和 AES-256 进行加密传输,无论您选择何种模式,您的资料始终透过安全的 TLS 加密隧道 进行传输。如果您使用 Wireshark 进行网路分析,可以透过下列滤镜查看 ViewTurbo 的加密流量:

tcp.port == 15732 && tls.handshake.ciphersuite

在 TLS 握手 (TLS Handshake) 过程中,客户端向伺服器发送 支援的 Cipher Suites 列表,用于协商最优的加密演算法。您可以在 Wireshark 的 “Transport Layer Security” (TLS) 协定层 看到以下资讯:

扩展

如果您有兴趣,可以看看维基百科是如何描述这些协议的。

[Transport Layer Security]

……

Cipher Suites (16 suites)

Cipher Suite: Reserved (GREASE) (0xaaaa)

Cipher Suite: TLS_AES_128_GCM_SHA256 (0x1301)

Cipher Suite: TLS_AES_256_GCM_SHA384 (0x1302)

Cipher Suite: TLS_CHACHA20_POLY1305_SHA256 (0x1303)

Cipher Suite: TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 (0xc02b)

Cipher Suite: TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 (0xc02f)

Cipher Suite: TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 (0xc02c)

Cipher Suite: TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 (0xc030)

Cipher Suite: TLS_ECDHE_ECDSA_WITH_CHACHA20_POLY1305_SHA256 (0xcca9)

Cipher Suite: TLS_ECDHE_RSA_WITH_CHACHA20_POLY1305_SHA256 (0xcca8)

Cipher Suite: TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (0xc013)

Cipher Suite: TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (0xc014)

Cipher Suite: TLS_RSA_WITH_AES_128_GCM_SHA256 (0x009c)

Cipher Suite: TLS_RSA_WITH_AES_256_GCM_SHA384 (0x009d)

Cipher Suite: TLS_RSA_WITH_AES_128_CBC_SHA (0x002f)

Cipher Suite: TLS_RSA_WITH_AES_256_CBC_SHA (0x0035)

……